C’est WordPress qui est à l’origine de Panama Papers ?

Panama Papers c’est 2,6 téraoctets de données, contenant 11,5 millions de documents, dérobés par un lanceur d’alerte dénommé “John Doe”. Si l’on en croit Ramon Fonseca, co-fondateur de Mossack Fonseca, la fuite des documents serait due à une cyberattaque. Une intrusion dans leur serveur de messagerie est évoquée par le co-fondateur dans un message envoyé à ses clients. Rien n’est sûr.

Aujourd’hui le cabinet juridique Mossack Fonseca est non seulement raillé pour ses accusations, notamment les affaires d’évasion fiscale, mais aussi pour la sécurité dérisoire de son infrastructure.

Quelle est donc l’origine de la fuite ?

Le site Forbes a été le premier à traiter ce sujet sous un angle technique, puis toute une ribambelle de sites s’est approprié la nouvelle. Les spéculations vont bon train. Est-ce que c’est WordPress et Drupal qui ont permis la fuite des données ? Est-ce que c’est le serveur de messagerie ? Le cabinet d’avocats n’aurait-il pas dû utiliser un autre service que Google Analytics pour analyser l’audience d’un de ses sites ?

WordPress

Les attaques de sites WordPress n’arrivent qu’aux autres ? Ça arrive à tout le monde. Ça vous est déjà arrivé et ça peut même vous arriver si vous utiliser un CMS non sécurisé. Il y a des sites qui sont touchés par hasard, bêtement, d’autres qui sont de véritables cibles, notamment les installations d’entreprises, les installations gouvernementales et/ou liées à des affaires politico-financières. Les attaques sont quotidiennes, plusieurs millions de sites sont potentiellement vulnérables. J’ai annoncé à plusieurs reprises la nécessité de sécuriser WordPress. Les mises à jour régulières du CMS et des plugins sont des fondamentaux.

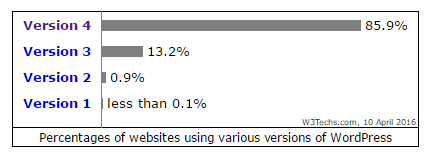

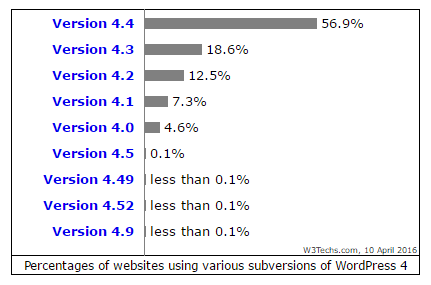

Plus de 14% des installations WordPress dans le monde utilisent encore aujourd’hui des anciennes versions du CMS – versions 1, 2 et 3. Et plus de 43% des sites WordPress tourneraient sur des versions obsolètes de la version 4.

Versions obsolètes 1, 2 et 3 de WordPress qui seraient encore utilisées aujourd’hui (statistiques W3Techs).

Versions 4 obsolètes de WordPress qui seraient encore utilisées aujourd’hui (statistiques W3Techs).

[quote]

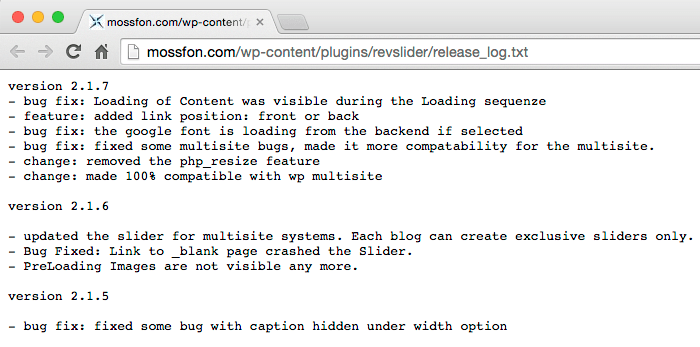

Pour Wordfence la fuite des fichiers trouve son origine dans un plugin WordPress non mis à jour : Revolution slider, notamment la version obsolète – la 2.1.7. Toutes les versions inférieures à la version 3.0.95 seraient vulnérables.

Capture d’écran réalisée par Wordfence.

Il apparaît qu’aujourd’hui le site vitrine soit derrière par un pare-feu qui lui permettrait de se protéger d’une éventuelle exploitation de cette vulnérabilité. Le changement est récent.

Vous n’avez pas lu ces articles ? Séance de rattrapage :

La vulnérabilité des plugins WordPress, première cause du piratage

6 gestes de sécurité avant d’installer un plugin WordPress

[/quote]

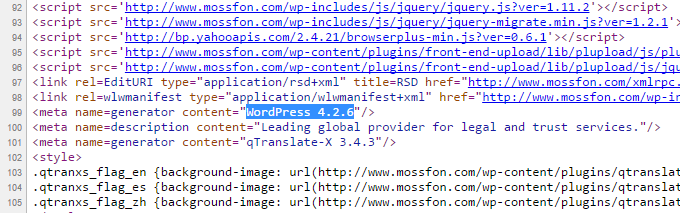

Le site vitrine de Mossack Fonseca – www.mossfon.com – tourne sous WordPress et la version du CMS est obsolète. La toute dernière version c’est la version 4.4.2. La version 4.5 est prévue pour demain a priori, mardi 12 avril. Les versions des plugins actifs utilisés par le site sont aussi obsolètes, notamment l’extension de traduction qTranslate. A l’heure où j’écris cet article rien n’a changé.

Des observateurs du monde entier nous montrent les défaillances du site. C’est du beau spectacle. N’importe qui peut accéder à des répertoires du site, notamment dans les dossiers uploads, wp-includes, etc. Le serveur du site n’a pas été configuré comme il le faudrait. Pour interdire l’affichage des répertoires et des fichiers, il suffit d’ajouter le code suivant dans le fichier .htaccess.

[quote]# Interdire l’affichage du contenu des répertoires

Options All -Indexes[/quote]

On peut également se poser des questions sur l’absence de certificat SSL pour l’ensemble des domaines. Les données qui transitent entre un internaute et un site qui n’est pas en HTTPS peuvent être capturées. Seul un domaine du cabinet d’avocats est protégé par le protocole SSL, c’est le portail utilisé par les clients de Mossack Fonseca. Il est motorisé par Drupal.

Drupal

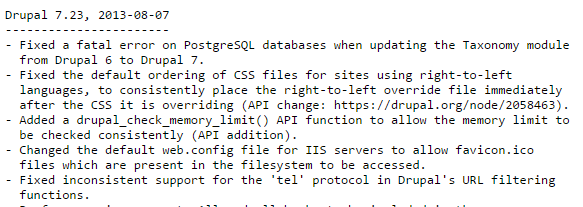

Le site Reflets.info expose quelques failles des sites de Mossack Fonseca. On nous montre un déni de sécurité évident qui régnait dans le cabinet d’avocats. Le plus inquiétant, d’après Forbes, c’est que le portail utilisé par les clients du cabinet d’avocats est motorisé par un CMS non mis à jour depuis… 2013. Pour une fois que ce n’est pas WordPress qui est raillé !

Cette version obsolète de Drupal 7 comporte au moins 25 vulnérabilités connues, dont deux qui auraient pu être utilisées par un attaquant, notamment pour aspirer toutes les données. En 2014 Drupal avait alerté les utilisateurs qu’une version inférieure à la 7.32 les exposait à un grand risque de piratage. Un hacker white hat a informé Forbes que Mossack Fonseca a possiblement patché des vulnérabilités mais pas mis à jour les enregistrements.

Le serveur de messagerie

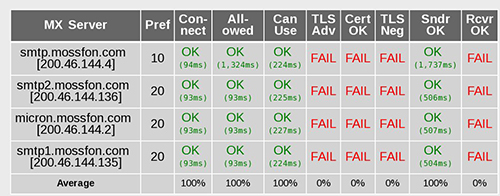

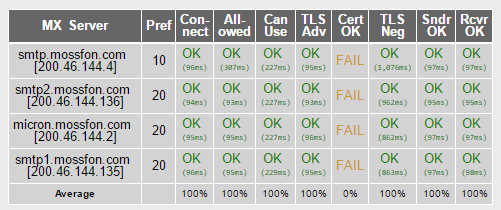

Comme nous le montre Christopher Soghoian, chercheur en sécurité informatique, la messagerie de Mossack Fonseca n’était pas sécurisée. En d’autres termes les envois et réceptions d’emails n’étaient pas chiffrés faute de configuration. Cette faille permettait à n’importe qui de sniffer le flux de messagerie. Autrement dit les emails du cabinet d’avocat transitaient en clair, c’est-à-dire de manière non chiffrée. Les informations qui y circulaient pouvaient être capturées.

Un petit test dans le site http://checktls.com/ permet de voir si les emails d’une société sont cryptés ou pas. Le chercheur a émis l’hypothèse que des gouvernements puissants ont pu intercepter les échanges d’emails.

Aujourd’hui le statut des serveurs de messagerie du cabinet d’avocats a changé.

Google Analytics

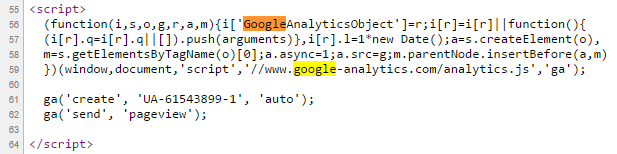

Google Analytics est une solution gratuite qui permet de suivre l’audience d’un site web. Des sites ont relayé l’information selon laquelle Mossack Fonseca a fait une terrible erreur en ajoutant un script dans le code source de leur site.

Dans le code source du portail https://portal.mossfon.com/, site par lequel les clients du cabinet d’avocats se connectent, on s’aperçoit en effet que Google Analytics est installé. Pas besoin d’être un agent du renseignement pour le savoir. Un webmaster, référenceur, community manager, webmarketer ou simple blogueur du dimanche, tout le monde sait installer et/ou repérer un script Google Analytics.

Le script Google Analytics dans le code source du portail de Mossack Fonseca.

La question est maintenant de savoir si cette solution a joué ou va jouer un quelconque rôle dans cette affaire. Pour certains observateurs c’est une évidence, le fisc américain va demander des comptes à Google. Un site web peut transmettre à Google Analytics une grande quantité d’informations sur les clients qui se connectent à un site :

- les pages web consultées,

- leur adresse IP,

- l’appareil qu’ils utilisent pour se connecter,

- leur navigateur web et système d’exploitation,

- les sites qu’ils visitent,

- etc.

Google Analytics précise que l’intégralité des adresses IP des visiteurs d’un site web ne sont pas partagées avec les utilisateurs de Google Analytics, qu’ils soient propriétaires ou non de leur site. On peut toutefois consulter les pays d’où proviennent les visiteurs, les pages web qu’ils visitent, l’appareil qu’ils utilisent.

Google précise que son outil de mesure d’audience exploite les adresses IP pour assurer la sécurité du service et indiquer aux propriétaires de sites web de quelle région du monde proviennent leurs utilisateurs.

En matière de confidentialité on ne peut pas nier que le cabinet Mossack Fonseca s’est exposé à un risque en utilisant Google Analytics. Mais ce n’est pas le seul produit de Google utilisé par les utilisateurs. Google Chrome, Google Translate, Google Maps, YouTube… sont des outils qui permettent de connaître les requêtes de recherche saisies par les utilisateurs, leur historique de recherches, les contenus étrangers qu’ils traduisent dans leur langue et leurs activités hors ligne tel que leur emplacement. Ajoutons que les données des utilisateurs sont envoyées en masse non seulement aux produits de Google, mais aussi et surtout aux fournisseurs d’accès Internet (FAI). Ceux-ci peuvent surveiller toutes les activités des utilisateurs, y compris les sites web qu’ils visitent.

Alors, quelle est l’origine de la fuite ?

Des observateurs et experts en sécurité informatique considèrent que la fuite des données est due à un flux de messagerie non sécurisé, d’autres croient que c’est la vulnérabilité des CMS et des plugins qui est à l’origine, d’autres encore ajoutent que l’utilisation de Google Analytics est une grosse bêtise. On peut dire que les défaillances relevées révèlent une certaine négligence, certes, mais ça n’a rien d’extraordinaire compte tenu des informations dont on dispose. Plus de 14% des sites WordPress dans le monde utilisent des anciennes versions du CMS WordPress – versions 1, 2 et 3. Et plus de 43% des sites WordPress tourneraient sur des versions obsolètes de la version 4. Si on ajoute la négligence des mises à jour des plugins, ça fait beaucoup. Chez Drupal aussi les mises à jour sont négligées.

[quote]

Il n’est jamais trop tard pour lire et partager ces deux articles :

Sécurité WordPress : une check-list pour sécuriser son site

Piratage WordPress : Voici les risques en cas de site piraté

[/quote]

La presse a-t-elle raison quand elle désigne WordPress comme l’origine de la fuite ? Ça n’est pas impossible, mais l’affirmer sans conditionnel est une erreur. On devine aisément que les objectifs de cette presse sont l’accroissement de l’audience, des clics et des revenus publicitaires au détriment de l’information.

Je terminerais cet article par une phrase de Tony Perez, de l’équipe Sucuri : “Ce qu’on voit est ce que les pirates veulent nous montrer”.

Les sources :

- From Encrypted Drives To Amazon’s Cloud — The Amazing Flight Of The Panama Papers (Forbes)

- Usage Statistics and Market Share of WordPress for Websites, April 2016 (W3Techs)

- Panama law firm says data hack was external, files complaint (Reuters)

- Mossack Fonseca Breach – WordPress Revolution Slider Plugin Possible Cause (Wordfence)

- #PanamaPapers : how shit happens (Reflets)